SASE

FortiOS 8.0: veilig netwerken in het AI-tijdperk

Tijdens Fortinet Accelerate 2026 in Las Vegas introduceerde Fortinet FortiOS 8.0, de nieuwste versie van het besturingssysteem dat de Fortinet Security Fabric aandrijft.

Michel Adelaar

NGFW

Beveiliging van core tot edge: HPE Juniper Networks introduceert de SRX400-serie

Eén van de meest concrete aankondigingen is de HPE Juniper Networking SRX400-serie: een compacte next-generation firewall die carrier-grade beveiliging naar de rand van het netwerk brengt.

Richard Landman

Privileged Access

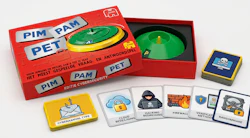

PIM, PAM… PET? De laatste ontwikkeling in Privileged Access

Wie herinnert zich het gezinsspel nog waarbij je pim, pam of pet moest roepen afhankelijk van je kaarten? Soms wist je het zeker, soms gokte je maar wat.

Richard Landman

Digitale souvereiniteit

Digitale soevereiniteit die in de praktijk werkt: Lokale controle, wereldwijde veerkracht

Zscaler introduceert de uitbreiding van haar digitale soevereiniteitsmogelijkheden.

Richard Landman

Identity

Nomios, Intragen en CyberArk: identity security als versneller van Zero Trust

Identity security als motor van Zero Trust: een ‘match made in heaven’ tussen CyberArk en Palo Alto.

Richard Landman

MDR Assume Breach

Overtuig je bestuur van assume breach: van denkwijze naar aantoonbare weerbaarheid

Het NCSC verwoordt het in zijn kennisartikel scherp en praktisch: volledige preventie bestaat niet, hoe volwassen je beveiligingsprogramma ook is.

Richard Landman

Datacenter Quantum Security

Design patronen voor quantum-safe networking in de datacenter fabric en DCI

Praktische richtlijnen voor het toepassen van multi-layer encryption, het voorbereiden van de management plane op PQC en het integreren van crypto-agility in je datacenter fabric- en DCI-architectuur.

Vincent de Knegt

Mist AI

De bitterbal als bewijs dat netwerken intelligenter zijn geworden

Wat begon als een luchtige interne grap, groeide uit tot een illustratief voorbeeld van hoe moderne netwerkinfrastructuur meer kan zijn dan connectiviteit alleen.

Richard Landman

Quantum Security Cryptography

Post-quantum cryptografie en de impact op je dagelijkse security

Post-quantum cryptografie begint door te werken in dagelijkse security. Lees waar PQC de TLS-handshake verandert, en wat er verschuift in messaging, e-mail, certificaten en identity. Inclusief wat dit betekent voor compatibiliteit, performance en migratieplanning.

Priyanka Gahilot

Identity management

Identity security in een veranderend IT-landschap

Identiteit was lange tijd het verwaarloosde onderdeel van IT-security. Gebruikersaccounts, groepen en machtigingen waren noodzakelijk om systemen draaiende te houden, maar vormden zelden het onderwerp van strategische security-beslissingen.

Richard Landman

Zero-Trust Identity management

Waarom identity de motor is van zero trust

Identity is de motor van zero trust: ontdek hoe IAM, PAM en IGA continue verificatie ondersteunen, risico’s rond privileged access beperken en identity-hygiëne versterken in cloud- en hybride omgevingen.

Mostafa Kamel

NIS2

Een praktische NIS2 gids voor netwerkmanagers en IT-directeuren

Voor netwerkmanagers en IT-directeuren verandert NIS2 weinig aan wat technisch noodzakelijk is, maar des te meer aan wat aantoonbaar moet zijn.

Richard Landman

DDI

De stille zwakte in de IT-beveiliging van het hoger onderwijs

Terwijl universiteiten en hogescholen volop investeren in cloud, identity management en zero trust, blijft een cruciaal onderdeel van de digitale infrastructuur opvallend vaak onderbelicht: DNS en DDI.

Richard Landman

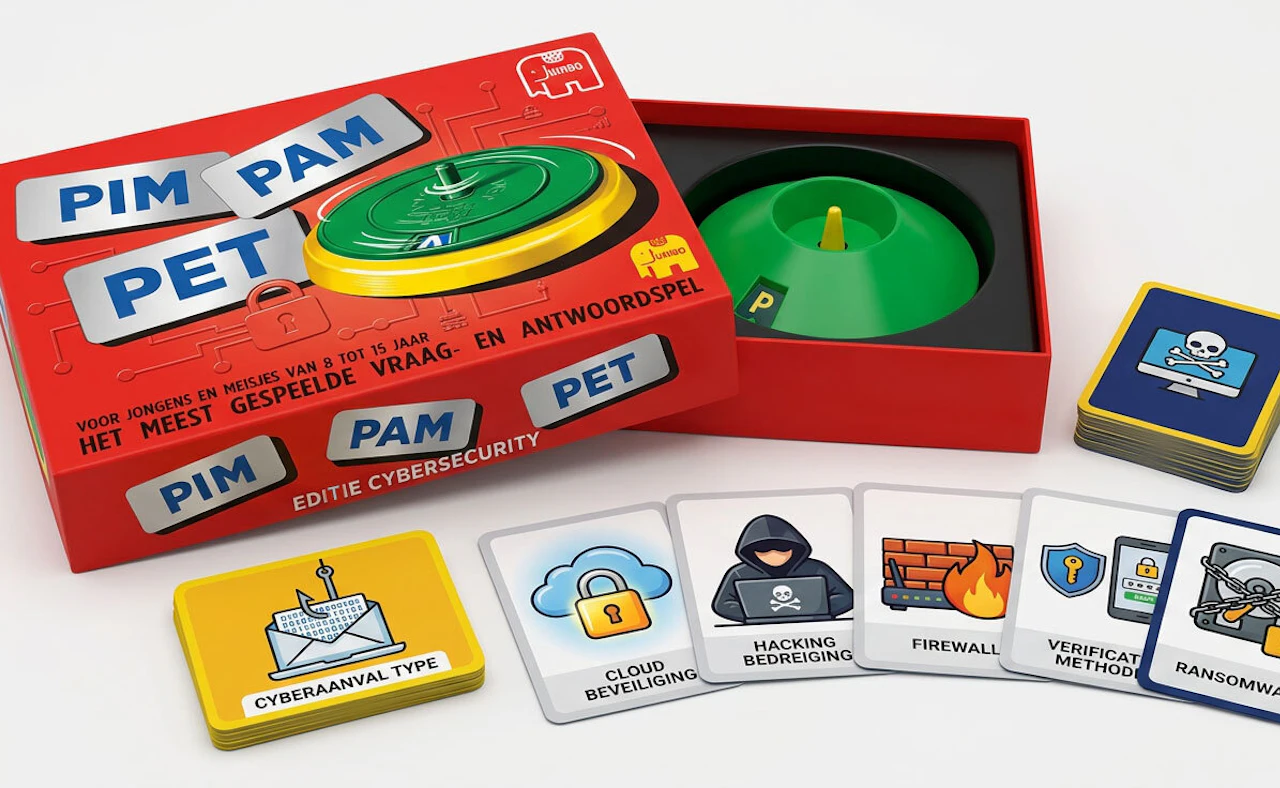

OT security

Passie als stille motor achter OT-security

Cybersecurity in industriële omgevingen is zelden spectaculair zichtbaar. Toch draait een groot deel van de Nederlandse economie erop.

Richard Landman

SASE

Not all SASE is created equal

Wie verder kijkt dan marketingtermen, ziet dat SASE-oplossingen fundamenteel verschillen in ontwerp en uitgangspunt.

Richard Landman

Cloaking

App Cloaking: de onzichtbaarheidsmantel voor gevoelige applicaties

Ik hoorde de term app cloaking voor het eerst terwijl collega’s van mij werkten aan een beveiligingsoplossing voor een groot internationaal advocatenkantoor. Het woord bleef hangen.

Richard Landman

PKI

Waarom PKI een strategische pijler is van moderne cybersecurity

Het begint vaak met iets kleins. Een applicatie die ineens niet meer bereikbaar is. Een API-koppeling die zonder duidelijke reden faalt.

Richard Landman

Enterprise networking HPE

HPE Discover Barcelona 2025: inzichten vanaf de beursvloer

Nomios was aanwezig op HPE Discover Barcelona 2025, samen met klanten, partners en HPE-leiders tijdens een van de meest invloedrijke events op het gebied van networking en infrastructuur.

Meld je aan voor onze nieuwsbrief

Ontvang het laatste security nieuws, inzichten en markttrends in jouw inbox.