De meeste organisaties hebben playbooks. Maar zelden de juiste.

Generieke incident response playbooks — eenmalig opgesteld, weggelegd en nooit getest — wekken de schijn van voorbereiding zonder de substantie. Het tekort wordt zichtbaar op het moment dat een echt incident zich ontvouwt: procedures die niet passen bij de werkelijke omgeving, escalatiepaden die uitgaan van middelen die er niet zijn, responsstappen die zijn opgesteld zonder de mensen te raadplegen die ze moeten uitvoeren.

Playbook development en MITRE ATT&CK alignment zijn kerndisciplines binnen onze managed detection and response-dienst en SOC & SecOps-praktijk. Deze pagina legt de methodologie uit — want voor CISO's die een security-programma opbouwen of verder ontwikkelen, is begrip van hoe detectie- en responsecapaciteit wordt geconstrueerd minstens even belangrijk als weten dat die capaciteit er is.

Playbooks opgebouwd rond specifieke incidenttypen — ransomware, business email compromise, insider threat, supply chain compromise — die jouw team stap voor stap door onderzoek, containment, eradicatie en herstel leiden. Gebouwd voor jouw omgeving, niet als generiek sjabloon.

- Scenariospecifiek, niet one-size-fits-all

- Afgestemd op jouw werkelijke tools, teams en escalatiepaden

- Decision-tree-formaat voor gebruik onder hoge druk

- Afgestemd op NIS2-notificatietijdlijnen waar van toepassing

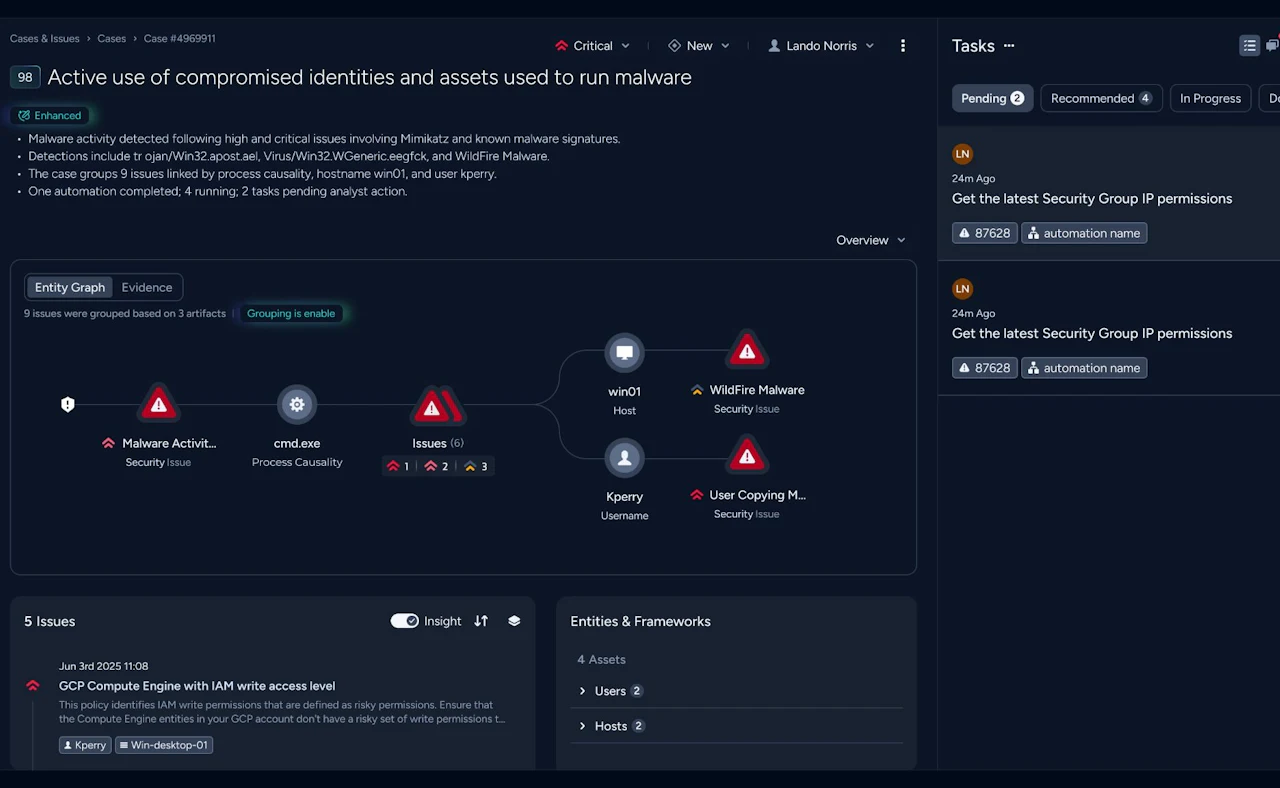

Operationele playbooks die bepalen hoe alerts worden getriaged, onderzocht, geëscaleerd en afgesloten — waardoor ambiguïteit uit de SOC-workflow verdwijnt en de kwaliteit van de respons consistent is, ongeacht wie er dienst heeft.

- Alert triage en ernstclassificatie

- Escalatiecriteria en communicatieprocedures

- Containment-acties per alerttype

- Standaarden voor documentatie en bewijsbehoud

Verdediging gebouwd rond hoe aanvallers zich werkelijk gedragen

MITRE ATT&CK is een gestructureerde kennisbank van tactieken, technieken en procedures van aanvallers, waargenomen in echte aanvallen. Wij gebruiken het als fundament voor zowel detection engineering als playbook development — zodat wat we bouwen werkelijk dreigingsgedrag weerspiegelt, geen aannames.

We mappen jouw huidige detectieregels en playbooks op het ATT&CK-framework om een helder beeld te geven van welke technieken je kunt detecteren en waarop je kunt reageren — en welke blinde vlekken zijn.

Niet alle technieken zijn even relevant. We prioriteren coverage gaps op basis van de dreigingsgroepen en aanvalspatronen die het meest actief zijn in jouw sector en regio — zodat de inspanning gericht is waar het er het meest toe doet.

Gaps worden ontwikkeldoelen. Nieuwe detectie-use cases en playbooks worden gebouwd om de hoogstgeprioriteerde ongedekte technieken te adresseren — en geïntegreerd in de live monitoringomgeving.

ATT&CK coverage is geen eenmalige exercitie. Naarmate het dreigingslandschap evolueert en jouw omgeving verandert, wordt de coverage herzien en bijgewerkt — zodat jouw verdediging gelijke tred houdt met de aanvaller.

ATT&CK alignment geeft jouw CISO en bestuur een gestructureerde, op bewijs gebaseerde manier om detectiematurity te beoordelen — geen subjectieve inschatting, maar een in kaart gebracht overzicht van wat het programma wel en niet kan detecteren.

ATT&CK heatmaps en coverage-samenvattingen vertalen de technische detectiehouding naar een formaat dat bestuurlijke rapportage over het security-programma en investeringsbeslissingen ondersteunt.

Wat goede playbook- en ATT&CK-praktijk oplevert

Snellere en consistentere respons onder druk

- Wanneer een incident zich ontvouwt, is de cognitieve belasting hoog en de tijd kort. Een goed ontworpen, getest playbook elimineert de noodzaak om te improviseren over beslissingen die al genomen hadden moeten zijn — wat de responstijd verkort en de consistentie van uitgevoerde acties verbetert, ongeacht wie het incident afhandelt.

Detectie die echte dreigingen weerspiegelt, geen theoretische

- ATT&CK alignment zorgt ervoor dat detectie-investeringen gericht zijn op technieken die aanvallers werkelijk gebruiken tegen organisaties zoals de jouwe — niet de technieken die het makkelijkst te detecteren zijn of die toevallig meegeleverd worden met het SIEM-platform. Coverage gaps zijn zichtbaar, meetbaar en aanpakbaar.

Regelgevingsgereedheid ingebouwd in de responsworkflow

- NIS2 verplicht organisaties om autoriteiten binnen vastgestelde termijnen te notificeren. DORA vereist gedocumenteerde incident response-procedures. Playbooks die deze verplichtingen bevatten — met benoemde beslissingsbevoegden en gedefinieerde triggerscriteria — maken compliance tot een natuurlijk resultaat van goede incidentafhandeling, niet een retrospectieve inspanning achteraf.

Een verdedigbare security-houding voor het bestuur

- ATT&CK coverage mapping geeft CISO's een gestructureerde, op bewijs gebaseerde verantwoording van detectiematurity. Dat is waardevol intern — voor het prioriteren van investeringen — en extern, wanneer toezichthouders, verzekeraars of bestuurders vragen hoe de organisatie weet dat haar verdediging toereikend is.

Hoe zou jouw team presteren als er vanavond een incident begint?

Praat met ons team over de staat van jouw playbooks, jouw ATT&CK coverage en hoe een gestructureerd verbeterprogramma eruitziet binnen onze managed detection & response-dienst.