Herinnering van Microsoft 365

Microsoft kondigde in april 2020 de release aan van zijn nieuwste pakket, Microsoft 365, dat Office 365 (Microsofts samenwerkingssuite), Windows en de mobiliteits- en beveiligingssuite (EMS) samenbrengt. Momenteel biedt Microsoft 365 E5 meer dan 26 beveiligings- en compliance-oplossingen.

De Microsoft 365 beveiligings- en compliance-oplossingen zijn onderverdeeld in zes categorieën:

Beveiliging:

- Endpoint management

- Identity & access management

- Threat protection

Compliance:

- Data governance & protection

- Security posture

- SaaS application security management

Hoe onderhandel je effectief met Microsoft over de overstap naar Microsoft 365 E5?

Wanneer je overweegt om over te stappen naar Microsoft 365 E5, is het van groot belang om een strategische benadering te hanteren bij het onderhandelen met Microsoft. Om je investering te optimaliseren en uitgebreide beveiligingsmaatregelen te waarborgen, raden we aan om tijdens de aankoopgesprekken een geavanceerde detectie- en responsoplossing voor Microsoft 365 te overwegen.

Door tijdens de onderhandelingen prioriteit te geven aan het opnemen van deze oplossing, kun je mogelijke problemen voorkomen bij het later investeren in aanvullende beveiligingsmaatregelen na afloop van je Microsoft 365 E5-abonnement. Het integreren van de geavanceerde detectie- en responsoplossing samen met je Microsoft 365 E5-licenties zorgt vanaf het begin voor een sterke beveiligingsinfrastructuur.

Tijdens onderhandelingsperiodes, vooral bij het upgraden naar een premium licentieplan zoals Microsoft 365 E5, is Microsoft meer bereid om commerciële inspanningen te leveren en klanten te ondersteunen tijdens de overstap. Door van deze gelegenheid gebruik te maken, kun je profiteren van eventuele kortingen die Microsoft aanbiedt, zodat je geld kunt vrijmaken voor de aanschaf van aanvullende beveiligingsoplossingen. Dit zal op zijn beurt de zichtbaarheid van aanvallen op het Microsoft 365-platform aanzienlijk verbeteren.

Als alternatief, zonder integratie van een speciale oplossing, zou je detectieregels moeten instellen op je SIEM/SOAR om deze risico's te beperken. Deze aanpak zou echter extra investeringen vereisen en de resultaten kunnen minder substantieel zijn dan verwacht. Daarom is het verstandig om de onderhandelingsfase te benutten als een kans om uitgebreide bescherming voor je Microsoft 365-omgeving veilig te stellen.

Office 365 vs Microsoft 365

Microsoft 365 biedt een scala aan licentieplannen die bedrijven en organisaties ondersteunen bij hun digitale transformatie en voldoen aan hun diverse behoeften. Deze plannen zijn op maat gemaakt voor verschillende entiteiten, zoals onderwijs- of operatorplannen, en er zijn ook licenties beschikbaar voor gebruikers die specifiek toegang nodig hebben tot webgebaseerde kantoordiensten via Office E1.

Veel bedrijven hebben echter behoefte aan thick clients voor de office suite en kiezen daarom voor de overstap naar Office 365 E3. Het is van cruciaal belang om zorgvuldig te overwegen of een abonnement op de M365 E3-bundel of het vasthouden aan Office 365 E3 en het toevoegen van aanvullende diensten naar behoefte de meest geschikte keuze is voor de eisen van jouw organisatie.

Office 365 vs M365 E3

Microsoft 365 E3 bevat Office 365 E3, EMS E3 en WIN E3, waardoor een uitgebreid pakket ontstaat. Met name EMS E3 bevat Azure AD Premium, dat ten zeerste wordt aanbevolen voor efficiënt identiteitsbeheer binnen het Microsoft ecosysteem. Het vergemakkelijkt dynamisch gebruikersbeheer en maakt voorwaardelijke toegang mogelijk, waardoor de levering van endpoints wordt vereenvoudigd. Klanten die al gebruik maken van Windows Enterprise (Windows E3) zien de M365 E3 bundel als een voor de hand liggende keuze, zeker gezien de aanzienlijke kortingen die Microsoft tijdens de lancering aanbood om migratie aan te moedigen.

De M365 E3 bundel biedt een geïntegreerde suite van beveiligings- en compliancefuncties, waarmee organisaties de beschikking krijgen over essentiële functies voor de beveiliging en compliance van Office 365, Windows besturingssystemen en mobile device management via Intune.

Prominente diensten zijn onder meer Exchange Online Protection (EOP), die bescherming biedt tegen phishing-pogingen en bekende malware. Daarnaast biedt de bundel classificatie- en bewaarmogelijkheden voor ongestructureerde documenten binnen de Office-suite, aangevuld met Data Loss Prevention (DLP)-maatregelen. Verder kunnen organisaties die eDiscovery onderzoeken ondergaan gebruik maken van deze dienst, die toegankelijk is via M365 E3.

M365 E3 vs M365 E5

Bij het vergelijken van M365 E3 en E5 met betrekking tot beveiliging en compliance ligt het belangrijkste onderscheid in de opname van native Microsoft beveiligings- en compliance-oplossingen. Deze oplossingen kunnen ook worden verkregen van leveranciers van derden, zoals EDR, CASB en Advanced Threat Protection voor Office 365. Daarnaast biedt M365 E3 geavanceerde servicefuncties zoals geautomatiseerde classificatie en geavanceerde eDiscovery.

Terwijl de meeste Office 365 E3 gebruikers kiezen voor een abonnement op M365 E3, zal het aantal organisaties dat kiest voor M365 E5 beperkter zijn. De keuze voor M365 E5 impliceert namelijk een voorkeur om uitsluitend op Microsoft te vertrouwen, zelfs voor oplossingen van andere toonaangevende marktleveranciers. Het is belangrijk op te merken dat deze beslissing verder gaat dan technische overwegingen en strategische implicaties heeft, omdat daarmee een sterke afhankelijkheid van één leverancier wordt gecreëerd voor uitgebreide verdedigingsmaatregelen.

Nuttige bronnen

Naast de officiële documentatie van Microsoft zijn er twee nuttige informatiebronnen voor een gedetailleerde beschrijving van de aangeboden diensten voor beide licentieplannen, en de openbare prijzen voor beide.

Aanvallen op M365 en bijbehorende risico's

Microsoft 365-omgevingen zijn vatbaar voor verschillende soorten aanvallen, waarbij vaak een combinatie van on-premises en cloud-elementen betrokken is.

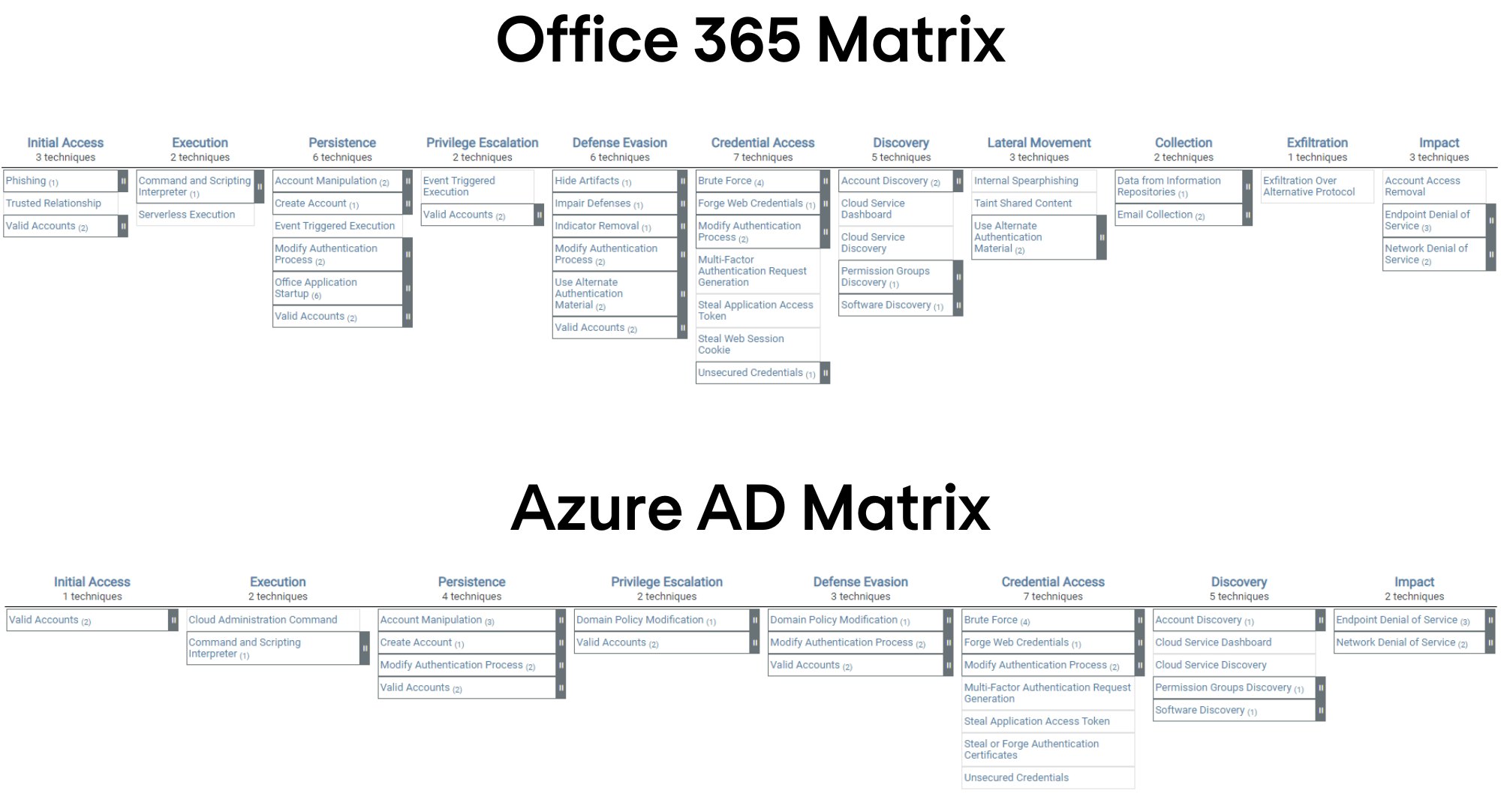

Aanvallers maken gebruik van verschillende technieken om hun doelen te bereiken, en het MITRE ATT&CK® framework voor Office 365 en Azure AD dient als waardevolle bron voor het begrijpen van deze methoden.

Veelvoorkomende aanvallen op Microsoft 365-tenants omvatten onder andere:

- Account brute force en MFA-bombardementen om ongeautoriseerde toegang tot een account te verkrijgen.

- Het gebruik van Power Automate-feeds om kwaadaardige activiteiten te automatiseren.

- Het wijzigen van instellingen in Exchange Online, zoals e-mailforwarding en transportregels.

- Het toevoegen van onbevoegde gasten aan de tenant om gevoelige informatie te verzamelen.

- Het misbruiken van OAuth-toestemmingen in O365 om toegang te krijgen tot tenantgegevens.

- Het exfiltreren van gegevens met behulp van eDiscovery-functionaliteit.

In plaats van waarschuwingen te genereren voor elke afzonderlijke kwaadaardige activiteit, is het van cruciaal belang om de focus te leggen op het correlëren van deze activiteiten. Deze correlatie maakt het mogelijk om een keten van kwaadaardige acties te detecteren, wat wijst op een voortdurende aanval en verdere onderzoek en analyse rechtvaardigt. Het beheren van een grote hoeveelheid afzonderlijke waarschuwingen zou een uitdaging vormen, waardoor de correlatie-aanpak effectiever is bij het opsporen van potentiële bedreigingen.

MITRE ATT&CK® Matrix voor Enterprise

Hieronder staan de tactieken en technieken die de MITRE ATT&CK® Matrix voor Enterprise vertegenwoordigen en die cloud-gebaseerde technieken voor Office 365 en Azure AD omvatten. Bekijk de afbeeldingen in een groter formaat:

Hoe kan de beveiliging op Microsoft 365 worden versterkt?

Het versterken van de beveiliging op Microsoft 365 vereist het koppelen en analyseren van verdachte activiteiten in plaats van het genereren van afzonderlijke waarschuwingen voor elke activiteit. Op deze manier kan een overweldigend aantal waarschuwingen worden voorkomen, wat een uitdaging zou zijn om effectief te beheren.

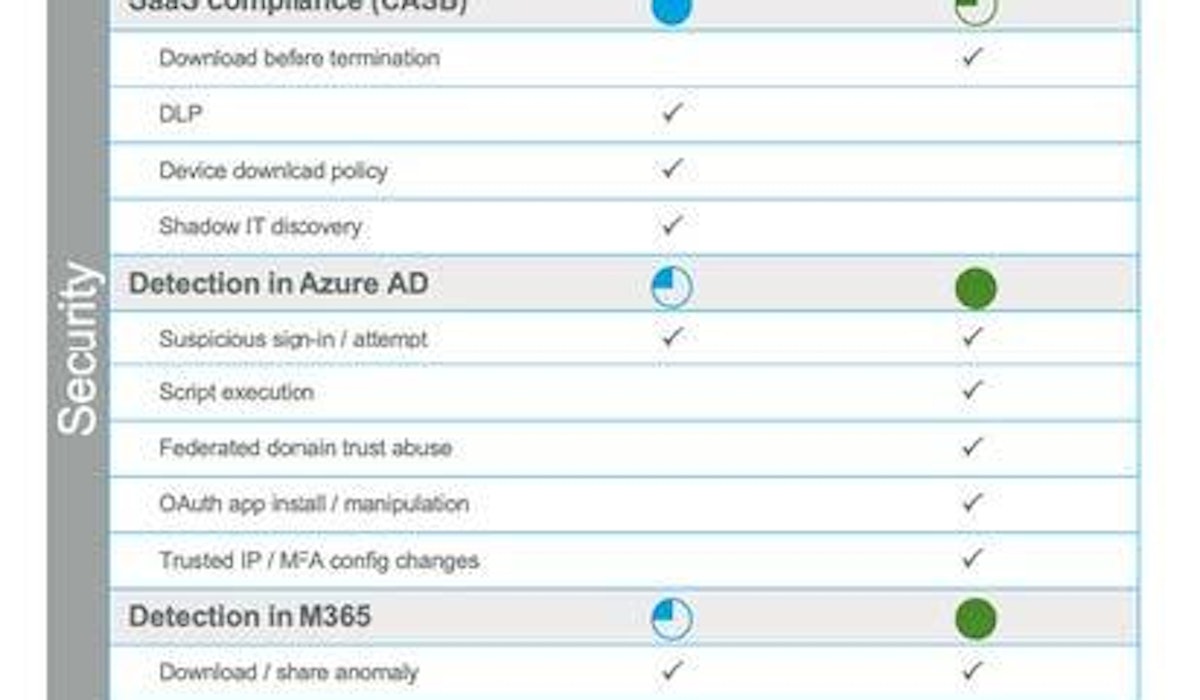

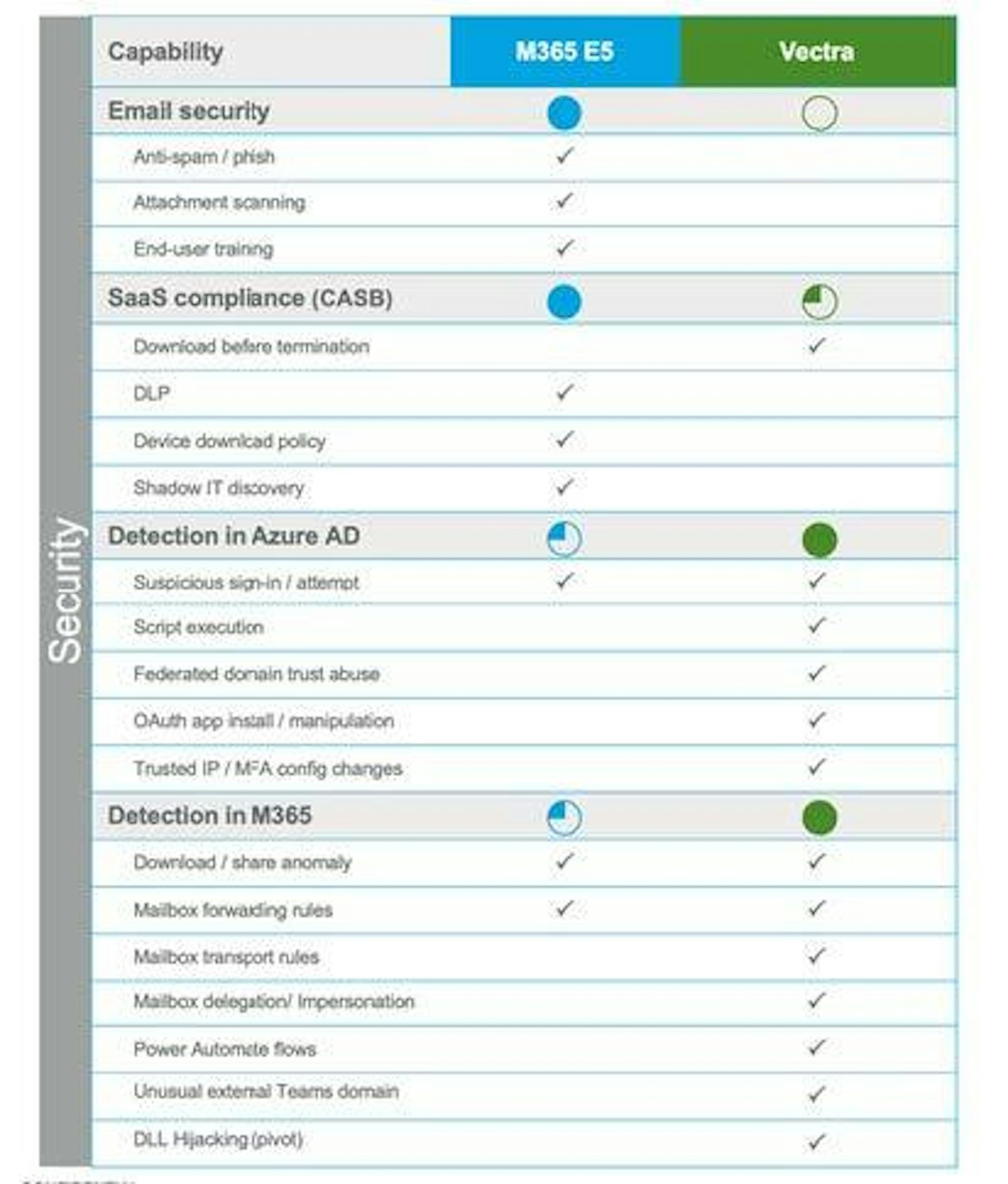

Om de detectie van activiteiten die kunnen leiden tot gegevens-exfiltratie te verbeteren, wordt aanbevolen om gebruik te maken van de aanvalstechnieken die worden beschreven in het Mitre-framework en de beveiligingsdekking die Microsoft 365 E5 biedt. Het specifiek monitoren van Microsoft-gerelateerde activiteiten die tot exfiltratie kunnen leiden, is van cruciaal belang.

Hoewel informatieclassificatie een effectieve strategie is om de risico's van exfiltratie te beperken, is het belangrijk om te erkennen dat bepaalde beschermingsfuncties, zoals eDiscovery-functies, mogelijk door aanvallers kunnen worden omzeild. Daarom is het nodig om de detectiemogelijkheden te versterken, die verder gaan dan de regels die Defender for Cloud Apps biedt, omdat deze mogelijk beperkt zijn en te veel ruis kunnen genereren.

Er zijn vier belangrijke redenen om Microsoft 365 en een SIEM uit te breiden met aanvullende beveiligingsfuncties:

- De beveiligingsfuncties van M365 hebben een beperkte dekking van activiteiten met betrekking tot het privilaged user management.

- M365-auditlogs en activiteitenlogs bevatten een enorme hoeveelheid informatie.

- Standaard detectieregels in SIEMs genereren talloze valse positieven.

- Het creëren van relevante detectieregels brengt hoge kosten met zich mee, die kunnen oplopen tot enkele duizenden euro's per regel.

Het investeren in aanvullende beveiligingsoplossingen om Microsoft 365 te versterken, kan echter complex zijn, vooral voor organisaties die onlangs een abonnement hebben genomen op Microsoft 365 E5. Deze aanzienlijke investering brengt een implementatietijdlijn met zich mee die meerdere jaren kan beslaan voordat de verwachte voordelen volledig kunnen worden gerealiseerd.

Vectra Detect solutions voor M365 en Azure AD

Vectra is een bedrijf dat is gespecialiseerd in geavanceerde detectie- en responsoplossingen voor netwerkbeveiliging. Het aanbod van Vectra, bekend als Vectra Detect voor Microsoft 365 en Azure AD, levert geautomatiseerde mogelijkheden voor het detecteren en reageren op bedreigingen die specifiek zijn ontworpen voor deze cloudgebaseerde omgevingen.

Met Vectra Detect voor Microsoft 365 en Azure AD kunnen bedrijven effectief geavanceerde bedreigingen identificeren en erop reageren die gericht zijn op clouddiensten. Het platform kan bijvoorbeeld activiteiten detecteren zoals ongeautoriseerde toegang met gestolen referenties om toegang te krijgen tot gevoelige informatie. Door gebruik te maken van machine learning en kunstmatige intelligentie leert het platform het normale gebruikersgedrag en detecteert het verdachte acties die afwijken van de vastgestelde patronen. Bovendien kan het automatisch actie ondernemen om bedreigingen te beperken, zoals het blokkeren van toegang tot bepaalde diensten of het resetten van gebruikersaccounts.

In het kort biedt Vectra Detect voor Microsoft 365 en Azure AD een krachtige oplossing voor het detecteren en reageren op bedreigingen in cloudgebaseerde omgevingen. Deze mogelijkheid is essentieel voor het waarborgen van de veiligheid van bedrijfsinformatie en gegevens.

Voordelen van Vectra.AI voor bedreigingsdetectie in M365 en Azure AD

1. Geavanceerde bedreigingsdetectie

Vectra.AI maakt gebruik van geavanceerde machine learning en kunstmatige intelligentie om verdachte activiteiten te identificeren die kunnen duiden op een bedreiging. Dit omvat het detecteren van ongebruikelijke inlogpogingen, misbruik van toegangsprivileges en activiteiten die afwijken van het typische gebruikersgedrag.

2. Snelle detectiesnelheid

Het Vectra.AI-platform is ontworpen om bedreigingen snel te detecteren en erop te reageren, zodat bedrijven direct kunnen ingrijpen voordat verdere verspreiding en schade optreden.

3. Automatische responsmogelijkheden

Naast het detecteren van bedreigingen kan Vectra.AI ook automatisch reageren. Het kan bijvoorbeeld een gebruiker automatisch uitloggen of de toegang tot specifieke diensten blokkeren om de potentiële schade te beperken.

4. Flexibiliteit

Het platform is flexibel en kan worden aangepast aan de specifieke beveiligingsbehoeften van een organisatie. Het kan worden geconfigureerd om specifieke bedreigingen te detecteren of specifieke acties te ondernemen als reactie op een bedreiging.

5. Gebruiksvriendelijkheid

Vectra.AI is ontworpen met gebruiksvriendelijkheid in gedachten, met een duidelijke gebruikersinterface die gemakkelijk te navigeren is. Dit stelt gebruikers in staat om snel inzicht te krijgen in de beveiliging van hun cloudomgevingen en indien nodig snel actie te ondernemen.

Kortom, Vectra.AI biedt een krachtige oplossing voor het detecteren en reageren op bedreigingen in M365 en Azure AD, wat essentieel is voor het beveiligen van bedrijfsgegevens en -informatie.

Ons team staat voor je klaar

Wil je meer weten over dit onderwerp? Laat een bericht of je nummer achter en we bellen je terug. We helpen je graag verder.