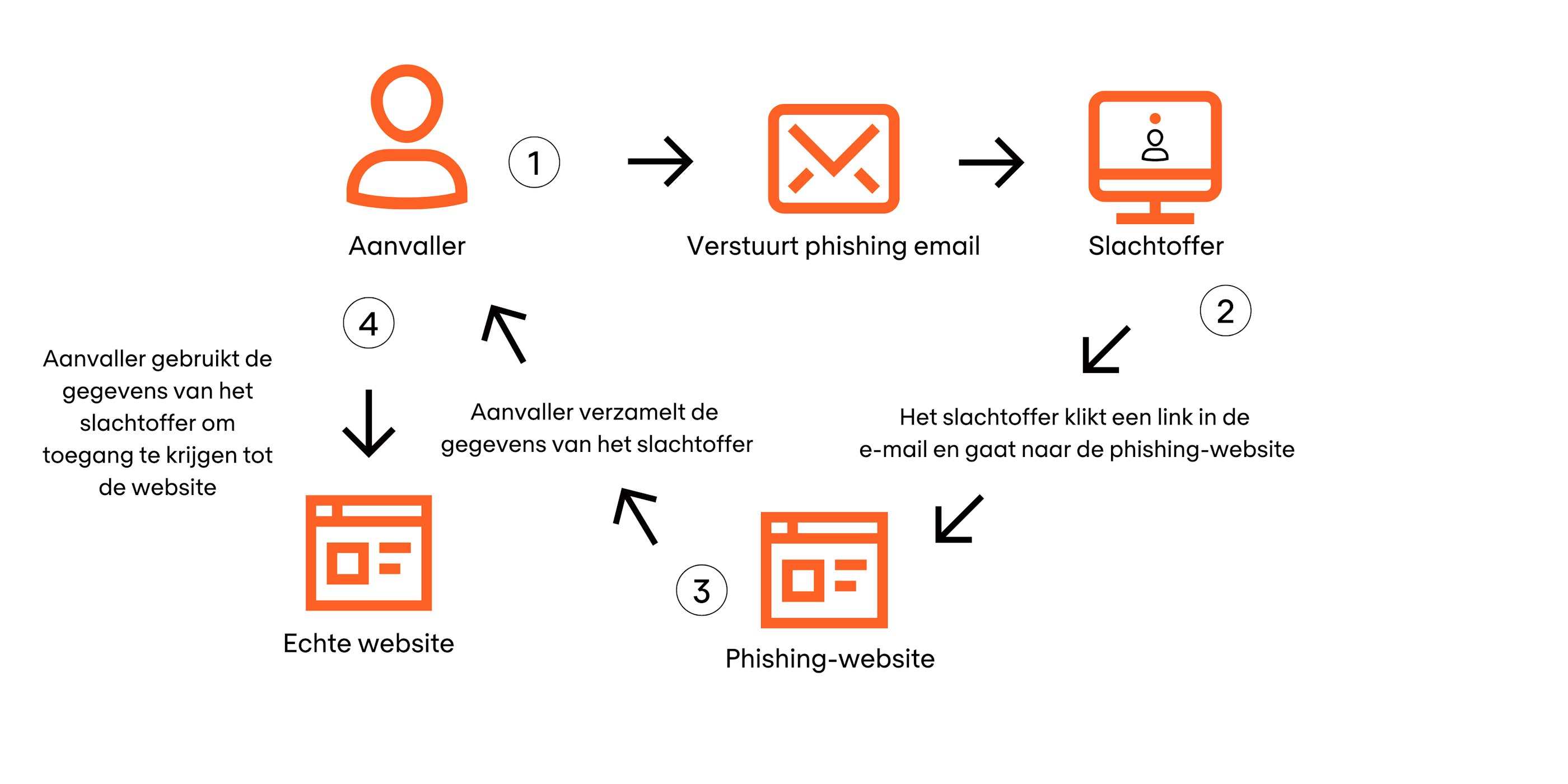

Phishing is een techniek die wordt ingezet door cybercriminelen. Door een website na te bouwen, worden logingegevens achterhaald. Dit kunnen bijvoorbeeld logingegevens zijn van een e-mailaccount, computernetwerk of internetbankieren. Wat vervolgens met deze gegevens wordt gedaan, verschilt per situatie.

Phishing is een social engineering tactiek. Het werkt met websites die lijken op de website van de organisatie die zij nadoen. De cybercriminelen maken deze websites zo goed mogelijk na. De URL van de phishingsite lijkt vaak ook op de echte URL. Er zijn verschillende manier waarop jij naar deze pagina gelokt kan worden:

- E-mail: Dit is de meest voorkomende manier om slachtoffers naar een phishingsite te lokken. In een phishing e-mail wordt vaak gebruik gemaakt van urgentie, tijdsdruk en actuele onderwerpen zoals de coronacrisis. Begin 2021 zijn veel phishing mails verstuurd vanuit PostNL waarin er wordt gesuggereerd dat er nog aanvullende gegevens nodig zijn voordat een pakket kan worden bezorgd. In het bedrijfsleven wordt deze vorm van phishing Business Email Compromise (BEC) genoemd.

- Advertenties: Phishers kunnen advertenties inkopen bij zoekmachines zoals Google of Bing. Veel mensen klikken bij zoekmachines op het bovenste zoekresultaat. Als dit de advertentie van de phisher is, komt iemand onbedoeld terecht op de phishingsite.

- Websites voor tweedehands producten: Phishers kunnen bijvoorbeeld via Marktplaats een link sturen naar een vervalste pagina van Tikkie of een bank om een betaling van 1 cent te vragen.

- Social media: social media kanalen worden gebruikt om persoonlijke gegevens te achterhalen.

- SMS: deze vorm van phishing wordt ook wel “smishing” genoemd. Hierbij wordt een verkorte link in een SMS-bericht gestuurd. Door deze link met een smartphone te openen, kom je op een phishingsite terecht.

Wat doen phishers met mijn gegevens?

Wanneer een cybercrimineel jouw gegevens binnen heeft via een phishing pagina, dan worden deze gebruikt om in te loggen bij de echte website. In het geval van bankgegevens zal de crimineel toegang krijgen tot de bankrekening. Tegenwoordig voegen bedrijven en organisaties extra authenticatie stappen toe om de veiligheid van bijvoorbeeld bankrekeningen te verbeteren. Cybercriminelen evolueren alleen weer heel snel mee en bedenken nieuwe manieren om die authenticatie te omzeilen of te hacken.

Het zijn geen pagina’s meer waar alleen om de gebruikersnaam en wachtwoord wordt gevraagd. Op het moment dat jij jouw gegevens invult op de phishing pagina, dan logt de crimineel direct in bij jouw bank terwijl jij nog bij de phishing site aan het wachten bent. Als er dan om verificatie aan de crimineel wordt gevraagd, dan stuurt hij een berichtje via de phishing site naar jou. Zo krijg jij een bericht dat je je inlog moet verifiëren, bijvoorbeeld via een sms'je.

Hoe zit phishing technisch in elkaar?

Achter een phishing site zit een phishing panel. Dit panel draait op de infrastructuur van de criminelen. Zij kunnen dit panel zelf hosten of het kan een gehackte website zijn. In het panel kan de crimineel alle verzamelde gegevens inzien. Op het moment dat een nieuw persoon zijn of haar gegevens op een phishingsite invult krijgt de aanvaller een pop-up te zien met diezelfde gevoelige informatie.

Vroeger moesten criminelen phishing panels zelf ontwikkelen, maar tegenwoordig kan via de dark net een kant-en-klare phishing kit gekocht worden. Dit kan al voor een paar tientjes. Hierdoor hoeft een crimineel geen ervaren programmeur te zijn. Criminelen kunnen een kit zelf installeren via een stappenplan waarna de phishing site direct actief is.

Waarom komt phishing zo veel voor?

In tegenstelling tot aanvallen met malware zoals ransomware, hoeft een crimineel niet veel technische kennis te hebben om met phishing te starten. Bij een ransomware aanval hackt een crimineel een netwerk en verspreid daarna de malware naar alle computers binnen het netwerk. Ondertussen moet hij onder de radar blijven om niet gedetecteerd te worden met zijn malware, dan moet hij alle computers versleutelen inclusief de back-ups. Dit is slechts een korte omschrijving, maar het is ingewikkeld om een ransomware aanval uit te voeren.

Als je kijkt naar phishing is het voor criminelen een stuk makkelijker. Ze kopen een phishing-kit via het dark net, ze voeren een stappenplan uit en ze manipuleren de facturen. Voor het manipuleren van de facturen hoef je als crimineel niet eens goed Nederlands te spreken.

Klanten van banken zijn al jarenlang het doelwit van phishing. Banken investeren dan ook veel geld en tijd in het voorkomen dat hun klanten slachtoffers worden van deze aanvalsmethode. Voor veel andere organisaties is phishing een minder bekend fenomeen, maar weldegelijk een reële dreiging. Lees in dit blog hoe je jouw organisatie kan wapenen tegen phishing.

Vind je dit een interessant onderwerp? Luister dan onze podcast Sh** ik ben gehackt.. wat nu? Hierin vertelt Dennis van Dijk, CISO van de Gemeente Haarlemmermeer, over de hack die bij hun heeft plaats gevonden met behulp van de phishing tactiek business email compromise. Erik Biemans, hoofd cybersecurity bij Nomios, legt uit hoe wij de gemeente hebben geholpen bij het oplossen van deze hack.

Phishing in cijfers

Belangrijkste bevindingen op basis van een onderzoek onder 7.500 gebruikers en 1.050 security professionals uit het 2024 State of the Phish rapport van Proofpoint.

Oplossingen om phishing aanvallen te voorkomen

Ons team staat voor je klaar

Wil je meer weten over dit onderwerp? Laat een bericht of je nummer achter en we bellen je terug. We helpen je graag verder.

Updates

Quantum Security Netwerk security

Waarom quantum-safe networking op je agenda moet staan

Ontdek waarom quantum-safe networking op de agenda van iedere IT-leider thuishoort en welke concrete stappen je nu al kunt zetten op het gebied van encryptie, key governance en post-quantum cryptography readiness.

Vincent de Knegt

NGFW

Beveiliging van core tot edge: HPE Juniper Networks introduceert de SRX400-serie

Eén van de meest concrete aankondigingen is de HPE Juniper Networking SRX400-serie: een compacte next-generation firewall die carrier-grade beveiliging naar de rand van het netwerk brengt.

Richard Landman

Datacenter Quantum Security

Design patronen voor quantum-safe networking in de datacenter fabric en DCI

Praktische richtlijnen voor het toepassen van multi-layer encryption, het voorbereiden van de management plane op PQC en het integreren van crypto-agility in je datacenter fabric- en DCI-architectuur.

Vincent de Knegt