2023 was een bijzonder uitdagend jaar in de altijd dynamische wereld van cybersecurity. De meeste soorten cyberaanvallen namen toe, wat leidde tot grotere uitdagingen op het gebied van security voor organisaties over de hele wereld. Tegelijkertijd had de wereld te kampen met verschillende geopolitieke crisissituaties (de oorlogen in Oekraïne en het conflict tussen Israël en Hamas), terwijl AI sterk aan belang won op het gebied van cybersecurity.

Dit artikel geeft een kort overzicht van de belangrijkste kwesties en ontwikkelingen op het gebied van cybersecurity uit het afgelopen jaar. Het grootste deel van het artikel gaat echter over de belangrijkste trends die van invloed zijn op onze online security in 2024 en daarna. Leer alles over de belangrijke onderwerpen voor het komende jaar en hoe je kunt anticiperen op de huidige en komende trends en uitdagingen op het gebied van cybersecurity.

2023: trends in cybersecurity op een rij

Als we terugkijken op 2023, zien we dat sommige voorspellingen zijn uitgekomen, terwijl andere trends nogal onverwachte wendingen hebben genomen. Laten we eens kijken naar de belangrijkste voorspellingen die zijn uitgekomen en de cybersecurity ontwikkelingen die ons hebben verrast.

Aanhoudende problemen met de toeleveringsketen

De meeste techbedrijven en consultants voorspelden een toename van wachtwoordloze authenticatie. Deze trend speelde zich grotendeels af zoals verwacht. Verschillende grote techbedrijven hielpen de wachtwoordloze toekomst te versnellen door spraakmakende implementaties. Wachtwoordloos inloggen voor commerciële Azure Active Directory gebruikers en Apple's wachtwoordsleutels in iOS 16 en macOS Ventura zijn hier goede voorbeelden van.

De reacties van consumenten waren overwegend positief, omdat wachtwoordloze systemen de wrijving van het onthouden van referenties wegnemen. We zagen ook een toenemende integratie van wachtwoordloze authenticatie met zero-trust beleidsregels en identiteits- en toegangsbeheer.

Aanhoudende problemen met de supply chain

Zoals helaas verwacht, bleven aanvallen en kwetsbaarheden in de toeleveringsketen aanhouden in 2023. Verschillende high-profile bedrijven (BA, de BBC, Boots, Okta) werden vorig jaar het slachtoffer van geraffineerde supply chain-aanvallen.

Uitbreiding van IoT-aanvaloppervlakken

Het was geen verrassing dat de verspreiding van IoT-apparaten het aanvalsoppervlak van de organisatie zou vergroten. Aanvallers richtten zich consequent op kwetsbare IoT-apparaten om toegang te krijgen tot het netwerk, wat leidde tot meer acties op het gebied van het updaten van IoT-firmware, IoT-monitoring en netwerksegmentatie.

Wereldwijde harmonisatie van regelgeving op het gebied van informatie, privacy en gegevens

De meeste technologievolgers verwachtten een groeiend en wereldwijd gedragen momentum in de richting van harmonisatie van privacy- en gegevensregelgeving over de grenzen heen. Hoewel er enkele voorzichtige stappen in de richting van dit doel werden gezet, bleven uiteenlopende nationale belangen een cruciale uitdaging voor internationale regelgeving op het gebied van informatie, privacy en gegevens. Tot op de dag van vandaag is de GDPR van de Europese Unie uniek in zijn soort en nog steeds de meest uitgebreide wet voor gegevensbescherming wereldwijd.

De toekomst onthuld: voorspelde cybersecurity trends voor 2024

Nu 2023 ten einde loopt en we beginnen aan 2024, zullen er op het gebied van cybersecurity ongetwijfeld enkele transformerende veranderingen plaatsvinden. Tijd om eens te kijken naar de belangrijkste cybersecurity trends en voorspellingen voor het komende jaar.

De groeiende aanwezigheid van AI in security

In de slipstream van het succes, de groeiende populariteit en de democratisering van generatieve AI (ChatGPT anyone?), zullen AI en machine learning naar verwachting vanaf 2024 een kritischere rol gaan spelen in cybersecurity. De voortdurend verbeterende gegevensanalysemogelijkheden van AI worden steeds vaker gebruikt voor het identificeren en voorspellen van cyberdreigingen. ML-algoritmen ontwikkelen zich om nieuwe dreigingen beter te herkennen en erop te reageren, waardoor de verdedigingsmaatregelen na verloop van tijd verbeteren.

Deze moderne AI-algoritmen overtreffen de menselijke capaciteiten op het gebied van gegevensverzameling, detectie en preventie van dreigingen. Veel tech-experts verwachten dat AI-algoritmen in 2024 realtime dreigingsanalyses zullen bieden, waardoor er sneller en nauwkeuriger kan worden gereageerd op cyberincidenten. ML zal waarschijnlijk vooruitgaan om cybersecurity protocollen autonoom aan te passen en bij te werken. Hierdoor zijn tijdrovende en soms dure handmatige updates niet meer nodig.

Het is echter belangrijk om op te merken dat AI, ook al neemt het een prominentere rol in, niet kan bestaan zonder menselijke intelligentie. Er zullen altijd mensen nodig zijn om toezicht te houden op deze AI-gestuurde systemen en ze te begeleiden. Hoewel AI-algoritmen uitblinken in taken als het verzamelen en analyseren van bedreigingsgegevens, zorgen menselijke experts voor de context en strategische besluitvorming die machines niet kunnen evenaren.

In 2024 kunnen we zelfs getuige zijn van de opkomst van AI-gestuurde security bots. Deze slimme digitale actoren zijn geprogrammeerd om zelfstandig cyberdreigingen te identificeren en te neutraliseren. Het resultaat? Netwerk security wordt een meer proactieve aangelegenheid, waardoor je dreigingen eerder dan ooit kunt detecteren en neutraliseren. Het toenemende belang van AI-functionaliteiten in het snel evoluerende domein van cybersecurity betekent een belangrijke verschuiving naar intelligentere en autonome cybersecuritysystemen.

Uitbesteden aan managed solutions

Veel bedrijven vertrouwen al op externe leveranciers voor geavanceerde en gespecialiseerde cybersecurity-oplossingen. De reden? Het is vaak erg duur en moeilijk om de juiste experts te vinden en ze op de lange termijn aan je organisatie te binden. Wij voorspellen dat een groeiend aantal organisaties gaat vertrouwen op managed services voor het bouwen en optimaliseren van robuuste en hoogwaardige security-oplossingen, variërend van een breed scala aan managed security services tot geavanceerde en modulaire cloud-gebaseerde security platforms.

Security-as-a-service (SECaaS) en soortgelijke oplossingen stellen organisaties in verschillende sectoren in staat om niet te veel uit te geven aan security-oplossingen die weinig voordeel opleveren voor hun activiteiten. Het geeft ze ook volledige toegang tot deskundige beveiligingsexperts en de nieuwste beveiligingstools voor een vaste en beheersbare prijs. Met SECaaS kunnen je IT-team, chief information officer (CIO) en chief technology officer (CTO) zich richten op het behalen van andere organisatiedoelstellingen.

Geopolitieke invloeden

Geopolitieke spanningen zijn de laatste tijd toegenomen. De verwoestende oorlog tussen Rusland en Oekraïne, het conflict tussen Israël en Hamas, en de spionage- en cybercriminele operaties die China, Rusland, Noord-Korea en Iran blijven ondernemen om hun geopolitieke doelen te bereiken: ze zullen naar verwachting allemaal hun stempel drukken op het landschap van cybersecurity in 2024.

In 2024 zullen er wereldwijd maar liefst 40 nationale verkiezingen plaatsvinden. Omdat de drijfveren van dreigers verder reiken dan financieel gewin, voorspellen veel experts op het gebied van cybersecurity een toename van aanvallen die gericht zijn op entiteiten zonder winstoogmerk. Voorbeelden van dergelijke doelwitten zijn scholen, ziekenhuizen, openbare voorzieningen en andere essentiële diensten. Cybercriminelen zullen hun vaardigheden en expertise steeds vaker verkopen via ransomware-as-a-service, malware-as-a-service en DDoS-as-a-service. Inlichtingendiensten en overheden kunnen profiteren van deze commercialisering van cybercriminaliteit door hun (vermeende) vijanden aan te vallen.

Ontwikkelde SASE concepten en frameworks

SASE (secure access service edge) oplossingen zullen het komende jaar steeds meer worden toegepast. Volgens voorspellingen van Gartner zal in 2024 meer dan 40% van de bedrijven een expliciete strategie hebben voor de invoering van SASE, vergeleken met slechts 1% in 2018. Omdat werken op afstand steeds permanenter wordt en het aantal applicaties in de cloud toeneemt, zullen SASE concepten en frameworks steeds belangrijker worden voor het beveiligen van moderne netwerkarchitecturen.

De verwachting is dat:

- De toenemende adoptie van multi-cloud omgevingen voor SaaS, PaaS en IaaS oplossingen de populariteit en verdere ontwikkeling van SASE concepten, frameworks en tools zal versnellen.

- Edge computing zal SASE-implementaties op afstand stimuleren.

- Leveranciers zullen hun SASE-oplossingen uitbreiden. Single-vendor SASE zal waarschijnlijk een hot commodity zijn in 2024.

De sterke opkomst van SSE

SSE is onderdeel van het SASE framework. De adoptie van SSE-oplossingen zal naar verwachting in 2024 versnellen, omdat cybersecurity-professionals steeds meer neigen naar moderne, uniforme platforms en afstappen van silo-puntoplossingen om de beveiliging te verbeteren, kosten te besparen en het beveiligingsbeheer te vereenvoudigen. De stijgende populariteit van SSE wordt deels gevoed door de evolutie van de eindgebruiker. Gartner noemt dit de "human-centric workforce" omdat veel moderne security protocollen en technologieën draaien om de identiteit van de gebruiker in plaats van om de locatie. De voortdurende overstap naar de cloud geeft SSE ook de wind in de zeilen, omdat de technologie security kan bieden vanuit en voor de cloud.

Zero trust blijft top of mind

Het concept van zero trust security heeft in 2022 en 2023 aanzienlijk aan kracht gewonnen en is geëvolueerd van een nichebenadering naar een fundamenteel aspect van cybersecuritystrategie. Dit heeft ook te maken met het feit dat zero trust een belangrijk onderdeel is van SSE. Zero trust moet en zal top of mind blijven in 2024, vooral met alle externe werknemers en de toename van apparaten (zowel eindgebruikersapparaten als IoT). Sommige bedrijven zullen beginnen aan de reis naar een uitgebreid zero-trust raamwerk, terwijl andere de volgende fase van deze operatie bereiken of zelfs de eindbestemming van hun zero-trust reis bereiken.

Meer aandacht voor mobile security

Mobiele apparaten zijn een integraal onderdeel geworden van zowel ons persoonlijke als professionele leven. We vertrouwen er steeds meer op voor allerlei taken, zoals werken op afstand, financiële transacties en videoconferenties. Dit maakt smartphones en tablets een aantrekkelijk doelwit voor cybercriminelen die op jacht zijn naar gegevens of geld.

Cybersecurity leveranciers en aanbieders erkennen dit en zullen naar verwachting nog meer geld, tijd en middelen investeren in mobile security in 2024. De belangrijkste mobiele beveiligingsfuncties zijn sterke encryptieprotocollen (die ervoor zorgen dat je veilig gegevens kunt uitwisselen tussen apparaten), MFA en geavanceerde functies voor het vastleggen van sessies.

Komende NIS2 implementatie

NIS2 is onderweg. De deadline voor de implementatie is gesteld op oktober 2024. NIS2 is een herziene versie van de bestaande NIS-richtlijn over de beveiliging van netwerk- en informatiesystemen. Een van de grote veranderingen als je het nieuwe kader vergelijkt met zijn voorganger is de grotere reikwijdte. Voorheen was het gericht op grote, essentiële bedrijven zoals energiebedrijven en waterleidingbedrijven. Nu is NIS2 ook van toepassing op (kleinere) bedrijven die deel uitmaken van dezelfde waardeketens.

Als gevolg hiervan vraagt het beheer van beveiligingsrisico's van derden steeds meer aandacht. Omdat de nieuwe wetgeving meer van bedrijven vraagt op het gebied van gegevensbescherming, IT-infrastructuren en het delen van informatie en ook een strenger toezicht door de EU met zich meebrengt, zal het securitybeleid van veel organisaties sterk draaien om de NIS2-implementatie in 2024.

Consolidatie van security leveranciers

Cybersecurity wordt steeds complexer. Het landschap van dreigingen evolueert voortdurend, terwijl netwerken steeds complexer zijn geworden. Met het oog op de toenemende operationele complexiteit en verhoogde cyberrisico's willen veel organisaties (ongeveer 75%) hun leveranciers van cybersecurity consolideren om de complexiteit te verminderen en de risicopositie te verbeteren.

Omgaan met één of slechts een beperkt aantal leveranciers van security is gemakkelijker omdat je één aanspreekpunt of slechts een paar contactpunten hebt. Dit verbetert en vereenvoudigt de communicatie en het onderhoud. Consolidatie van leveranciers creëert vaak de mogelijkheid om betere prijskortingen te bedingen bij gevestigde leveranciers en hun concurrenten. De consolidatietrend heeft een diepgaand effect op het landschap van security leveranciers. De grote leveranciers versterken hun positie of groeien, terwijl veel van de kleinere leveranciers verdwijnen of worden opgeslokt door de grote spelers in de branche.

De opkomst van quantum computing

Quantum computing is in opkomst en brengt een revolutie teweeg in onze kijk op gegevensverwerking en probleemoplossing. Als we de opkomst van quantum computing projecteren op de wereld van cybersecurity, zien we dat quantum computing zowel kansen als uitdagingen biedt. De grootste uitdaging? Door hun enorme kracht en mogelijkheden hebben kwantumcomputers de mogelijkheid om traditionele encryptiemethoden, zoals RSA en ECC, snel te breken, waardoor veel bestaande (en nu volkomen veilige) security systemen kwetsbaar worden.

Aan de andere kant biedt de immense verwerkingskracht van kwantumcomputers ook een groot potentieel voor het versterken en perfectioneren van cybersecurity maatregelen. Kwantumcomputers kunnen bijvoorbeeld encryptiemethoden verbeteren, geavanceerdere algoritmen ontwikkelen voor het detecteren van cyberdreigingen en grootschalige, veilige gegevensoperaties efficiënt beheren.

Nomios: secure and connected

Er is één ding dat alle cybersecurity trends van 2024 gemeen hebben: moderne organisaties willen niet alleen nieuwe en innovatieve technologieën gebruiken; ze hebben ze nodig. Ze zoeken oplossingen die hun bedrijf vooruit helpen. Typisch is dat security vaak een bijzaak is.

Dat is waar Nomios om de hoek komt kijken. Terwijl je een nieuw systeem bouwt of je bestaande herontwerpt, kunnen wij je proactief helpen met security problemen en de kloof tussen business en IT security overbruggen. Bij Nomios zijn we gericht op het behalen van resultaten op de lange termijn en het opstellen van playbooks voor incident response. Met meer dan twintig jaar ervaring in netwerken en security is onze aanpak zowel strategisch als proactief. Onze Security Operations Centers (SOC) en MDR-diensten zijn niet zomaar controlesystemen; het zijn de epicentra van geavanceerde dreigingsdetectie, gebruikmakend van state-of-the-art SIEM- en SOAR-technologieën, versterkt door de nieuwste doorbraken op het gebied van threat intelligence en machine learning.

Wil je meer weten over onze diensten? Neem dan vandaag nog contact op met een van onze netwerk- en security-experts. We maken graag kennis met je!

Wil je meer weten over dit onderwerp?

Onze experts en salesteams staan voor je klaar. Laat je contactgegevens achter en we nemen spoedig contact met je op.

Lees meer over cybersecurity

Zero-Trust Identity management

Waarom identity de motor is van zero trust

Identity is de motor van zero trust: ontdek hoe IAM, PAM en IGA continue verificatie ondersteunen, risico’s rond privileged access beperken en identity-hygiëne versterken in cloud- en hybride omgevingen.

Mostafa Kamel

Browser

De browser als strategisch onderdeel van het security-ecosysteem

Sinds ongeveer een jaar zien we duidelijke versnelling in de markt: toonaangevende SASE‑ en cybersecurityspelers positioneren de browser expliciet als onderdeel van hun platformstrategie.

Richard Landman

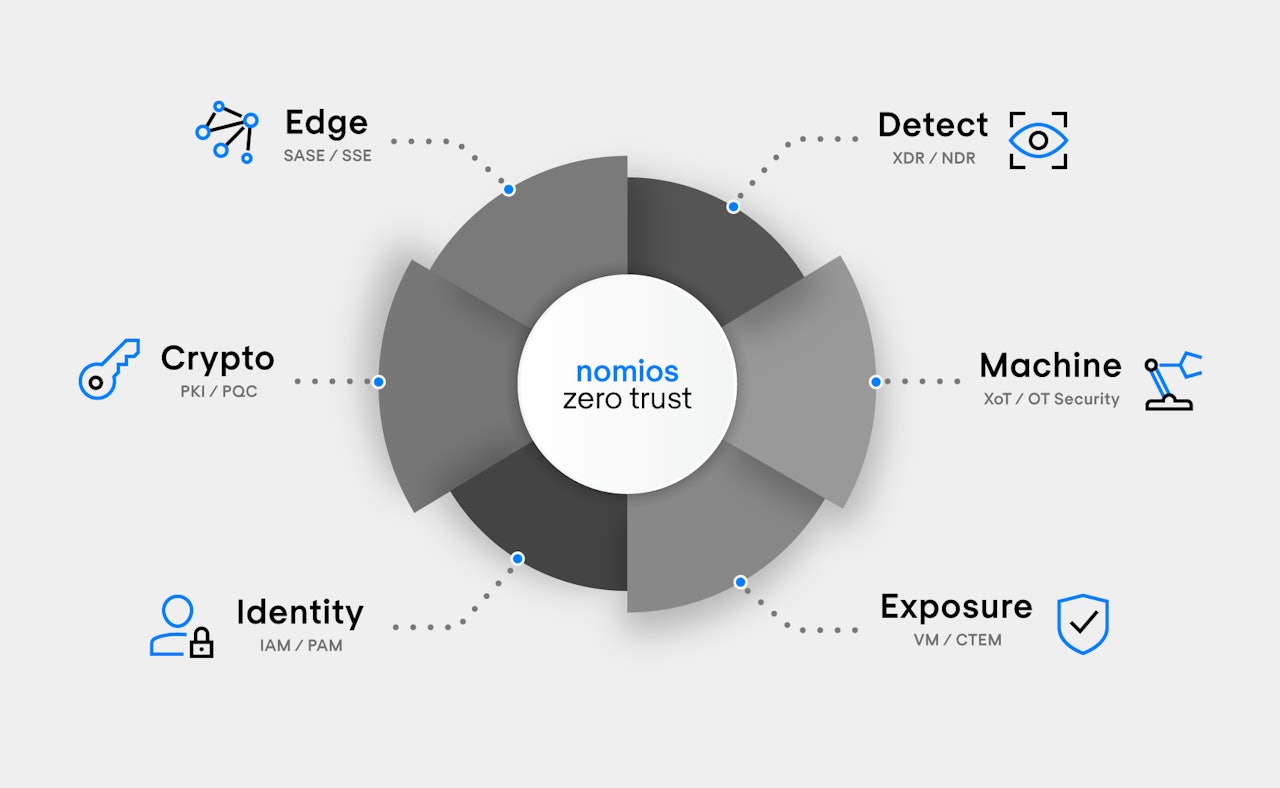

Portfolio

Nomios Zero Trust: één cybersecurity portfolio, zes domeinen

Nomios presenteert een vernieuwd cybersecurityportfolio dat niet vertrekt vanuit losse producten, maar vanuit een architectuur.

Richard Landman