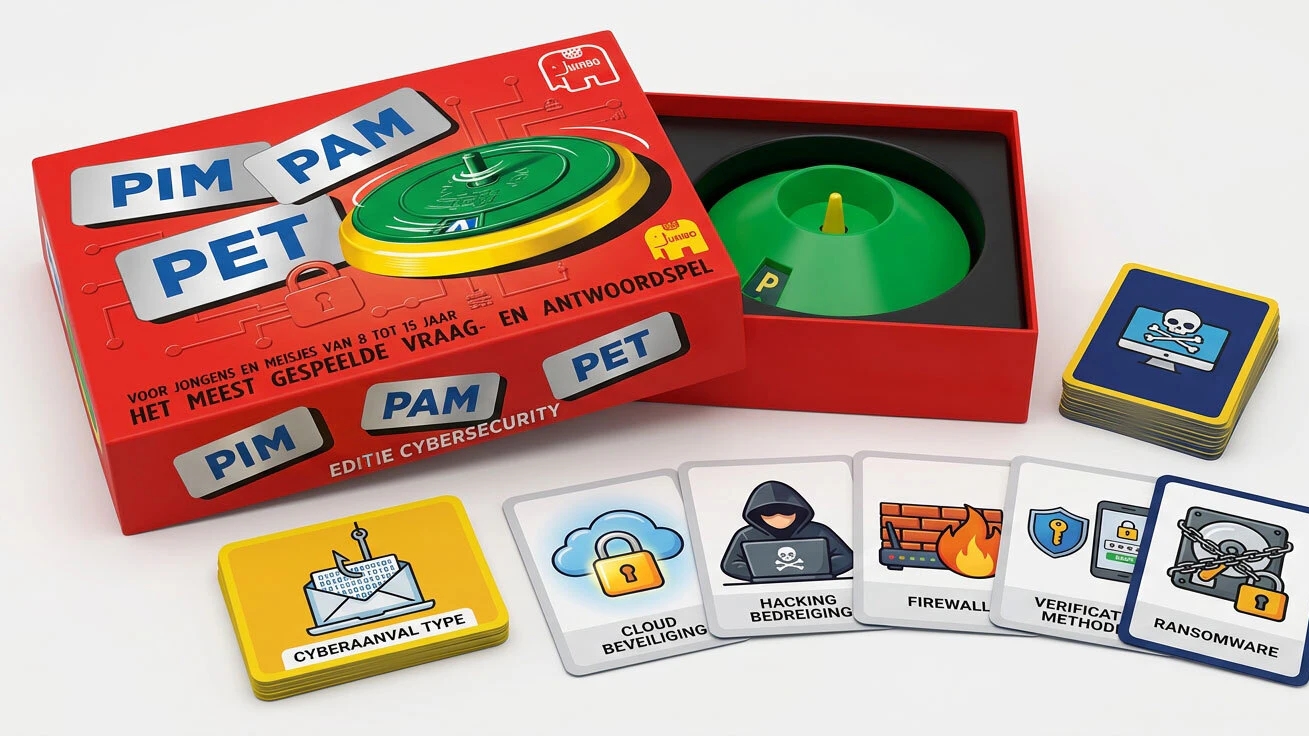

Wie herinnert zich het gezinsspel nog waarbij je pim, pam of pet moest roepen afhankelijk van je kaarten? Soms wist je het zeker, soms gokte je maar wat. In de wereld van toegangsbeheer voor gevoelige systemen werkt het verrassend genoeg niet anders. Veel organisaties denken dat ze hun bevoorrechte accounts onder controle hebben — totdat een incident of externe audit iets anders uitwijst.

In de wereld van informatiebeveiliging zijn twee afkortingen de afgelopen jaren opgestegen tot bijna canonieke status: PIM en PAM. Privileged Identity Management en Privileged Access Management worden regelmatig in één adem genoemd, alsof het synoniemen zijn. Dat zijn ze niet. Het onderscheid is niet slechts academisch — het bepaalt in de praktijk welke risico's een organisatie afdekt, en welke onbewust open blijven staan.

Twee begrippen, één missie

PIM gaat over wie er verhoogde rechten heeft en voor hoe lang. Het beheert de identiteiten met bevoorrechte rollen — de systeembeheerder die tijdelijk toegang nodig heeft tot een productieomgeving, de auditor die eenmalig in een database moet kijken. PIM zorgt ervoor dat die rechten niet permanent actief zijn, maar just-in-time worden verleend en na gebruik automatisch vervallen.

PAM gaat over hoe die toegang vervolgens wordt uitgeoefend en bewaakt. Het omvat het centraal opslaan en automatisch rouleren van wachtwoorden, het opnemen en monitoren van bevoorrechte sessies, en het isoleren van gevoelige verbindingen zodat een beheerder nooit direct inlogt op een systeem met zijn eigen credentials. Waar PIM de toegangspas uitgeeft, is PAM de camera, de sluisdeur en het logboek bij de ingang.

PIM — Privileged Identity Management Beheer van wie verhoogde rechten heeft, voor welke rol en voor hoe lang. Kernconcepten: just-in-time toegang, tijdgebonden roltoewijzing, goedkeuringsworkflows, identiteitsgovernance. | PAM — Privileged Access Management Beveiliging van hoe bevoorrechte toegang wordt uitgeoefend. Kernconcepten: credential vaulting, sessieopname en -isolatie, automatische wachtwoordrotatie, audittrails voor compliance. |

Beide disciplines vullen elkaar aan. Een organisatie die alleen PIM toepast, weet wie toegang heeft maar ziet niet wat er tijdens die sessie gebeurt. Wie alleen PAM implementeert, bewaakt de sessies maar heeft mogelijk geen zicht op hoeveel accounts permanent verhoogde rechten dragen — dikwijls tientallen meer dan strikt noodzakelijk.

Waarom dit onderwerp aan urgentie wint

Bevoorrechte accounts zijn voor aanvallers het aantrekkelijkste doelwit binnen een netwerk. Wie toegang krijgt tot een domeinbeheerder of een cloudplatform-admin heeft in theorie onbeperkte bewegingsvrijheid door de infrastructuur. Dat is geen nieuw inzicht — maar de schaal waarop dit probleem speelt, neemt snel toe.

De belangrijkste reden is de explosieve groei van zogenoemde non-human identities: de accounts van machines, scripts, API-koppelingen en geautomatiseerde processen. Naar schatting zijn er inmiddels veertig machine-identiteiten per menselijke gebruiker in een gemiddelde enterprise-omgeving. Elk van die identiteiten heeft credentials, en veel van die credentials zijn statisch — ze worden nooit of zelden geroteerd, staan soms hardcoded in broncode, en zijn nauwelijks zichtbaar in traditionele identity-beheersystemen.

"Aanvallers richten zich steeds vaker op de accounts die niemand in de gaten houdt: de serviceaccounts, de API-sleutels, de beheerders die jaren geleden zijn aangemaakt en sindsdien nooit zijn opgeruimd."

Tegelijkertijd dwingt regelgeving organisaties tot aantoonbaar beheer. De Europese NIS2-richtlijn vereist dat organisaties inzicht hebben in wie toegang heeft tot kritieke systemen en dat zij dit kunnen aantonen bij een audit. Cyberverzekeringsmaatschappijen stellen als polisvoorwaarde dat multifactorauthenticatie, sessieopname en just-in-time toegang aantoonbaar zijn geïmplementeerd. PIM en PAM zijn daarmee verschoven van technisch-infrastructurele keuzes naar onderwerpen die op bestuursniveau thuishoren.

De verschuiving naar Zero Standing Privileges

Het vakgebied is in beweging. De klassieke PAM-implementatie — een centrale wachtwoordkluis met sessieopname — was een generatie geleden voldoende. Inmiddels is het een minimumvereiste, en voor veel dreigingsscenario's ontoereikend. De reden is eenvoudig: een aanvaller die wacht tot een legitieme beheerder de kluis opent, of die erin slaagt de vaultingoplossing zelf te compromitteren, omzeilt het hele model.

De meest significante conceptuele verschuiving in het vakgebied is de opmars van Zero Standing Privileges. Het principe is radicaal in zijn eenvoud: geen enkel account heeft permanent verhoogde rechten. Toegang wordt uitsluitend verleend op het moment dat een specifieke taak dit vereist, is gebonden aan die taak en die tijdspanne, en wordt daarna automatisch ingetrokken. Er zijn geen slapende admin-accounts, geen SSH-sleutels die jaren geldig blijven, geen serviceaccounts met domeinbeheerderrechten omdat dat ooit gemakkelijk was.

Dit model verschuift het risicoprofiel fundamenteel. Zelfs als een aanvaller credentials bemachtigt, zijn die in de meeste gevallen al verlopen of bieden ze geen toegang tot het systeem waarvoor ze niet expliciet zijn verleend.

De markt consolideert

De PAM-markt heeft de afgelopen jaren een consolidatiegolf doorgemaakt die de verhoudingen tussen leveranciers ingrijpend heeft veranderd. De meest opvallende transactie was de overname van CyberArk door Palo Alto Networks — een deal van naar schatting 25 miljard dollar die aangeeft hoe centraal identiteits- en toegangsbeveiliging inmiddels staat in de bredere beveiligingsstrategie van grote platforms. CyberArk had eerder al Venafi overgenomen, gespecialiseerd in machine-identiteiten, en de identiteitsgovernance-speler Zilla Security toegevoegd.

Ook elders in de markt vonden significante bewegingen plaats. Delinea verwierf StrongDM om zijn positie in just-in-time toegang voor cloud- en DevOps-omgevingen te versterken. De boodschap is consistent: PAM is geen zelfstandig puntproduct meer, maar onderdeel van een breder identiteitsplatform dat governance, privileged access en gedragsanalyse samenvoegt.

Vier aanbieders onder de loep

De selectie van een PAM-oplossing is voor grote organisaties zelden een technische beslissing alleen. Het gaat om de aansluiting op bestaande infrastructuur, de volwassenheid van de interne beveiligingsorganisatie, en de mate waarin compliance aantoonbaar moet worden gemaakt.

| Aanbieder | Positie | Sterk in | Beperkingen |

|---|---|---|---|

| CyberArk | Marktleider in enterprise PAM; breed platform na integratie met Palo Alto Networks | Diepste connectorbibliotheek op de markt, inclusief mainframes en OT-systemen; volwassen vaulting; AI-gedreven sessieanalyse | Hoge implementatiecomplexiteit; vereist dedicated expertise; aanzienlijke totale investering |

| Microsoft Entra ID | Ingebakken PIM-laag voor Microsoft-omgevingen; via Purview PAM uitgebreid naar compliance-use cases | Naadloze integratie in Azure en Microsoft 365; al aanwezig in de tenant; lage drempel om mee te beginnen | Beperkt buiten het Microsoft-ecosysteem; geen volwaardige sessieopname of vaulting voor niet-Microsoft systemen; licentiestructuur complex en kostbaar bij opschaling |

| Okta Privileged Access | PAM als verlengstuk van het Workforce Identity Cloud-platform | Sterke identity-context via SSO; elimineert statische SSH-sleutels; geschikt voor cloud-native en DevOps-omgevingen | PAM-module nog relatief jong; beperkte dekking van legacy on-premises infrastructuur; minder volwassen voor zware compliance-rapportage |

| One Identity Safeguard | Erkend als Visionary door Gartner; sterke koppeling tussen PAM en identity governance | Volwassen sessierecording en audittrails; sterke IGA-integratie; hoog gewaardeerd in compliance-gedreven omgevingen | Minder cloud-native dan Okta of CyberArk; implementatie vereist grondige voorbereiding |

In de praktijk zien we een terugkerend patroon: organisaties starten met de PIM-functionaliteit die ingebakken zit in Microsoft Entra ID. Dat is begrijpelijk. De tooling is al aanwezig in de tenant, de drempel is laag, en voor een omgeving die volledig op Azure draait, biedt het een werkbaar fundament. Maar zodra de scope groeit — hybride infrastructuur, Linux-servers, netwerkapparaten, databases, legacy-applicaties — stuit Microsoft op een grens die het platform structureel kenmerkt.

Entra ID PIM is ontworpen voor de Microsoft-identiteitslaag. Wie buiten die laag wil vaulten, sessies wil opnemen op een Linux-host, of bevoorrechte toegang wil beheren tot een Oracle-database of een industrieel controlesysteem, merkt dat de ingebouwde mogelijkheden tekortknmen. Microsoft biedt via Purview PAM aanvullende functionaliteit voor Exchange- en SharePoint-beheer, maar een volwaardig enterprise PAM-platform — met sessieisolatie, credential vaulting voor heterogene omgevingen, en de diepgaande auditrapportage die grote organisaties vereisen — is het niet. Dat is geen tekortkoming in de pejoratieve zin, het is een ontwerpkeuze: Microsoft positioneert zichzelf als identiteitsplatform, niet als gespecialiseerde PAM-speler. Maar organisaties die dat onderscheid niet maken, en veronderstellen dat wat er standaard inzit ook voldoende is, nemen onbewust een aanzienlijk residueel risico op de koop toe.

Voor organisaties die PAM serieus nemen — en die gezien NIS2 en de eisen van cyberverzekeringsmaatschappijen nauwelijks anders kunnen — betekent dit doorgaans een keuze voor een gespecialiseerde oplossing naast, of ter vervanging van, wat Microsoft biedt. CyberArk is daarin het meest veelzijdig voor complexe, heterogene omgevingen. One Identity sluit het best aan wanneer governance en compliance het vertrekpunt zijn. Okta is de logische keuze voor organisaties die al diep in het Okta-ecosysteem zitten en primair cloud-native opereren.

Conclusie: het spel vereist meer dan geluk

Bij pim, pam, pet draait het uiteindelijk om kennis van de spelregels en inzicht in je eigen kaarten. Wie het spel niet begrijpt, roept maar wat. In privileged access management is dat precies het risico dat organisaties lopen wanneer ze veronderstellen dat hun bestaande tooling — een wachtwoordbeheerder, de PIM-functie in hun identiteitsplatform, een handvol handmatige procedures — voldoende is voor de dreigingen van vandaag.

De richting van het vakgebied is duidelijk. Permanente rechten worden gezien als inherent riskant. Machine-identiteiten vereisen dezelfde discipline als menselijke accounts. En de vraag is allang niet meer óf een organisatie privileged access moet beheren, maar hoe grondig en met welke tooling.

Wie die vraag serieus neemt, ontdekt doorgaans dat het antwoord verder reikt dan wat een algemeen identiteitsplatform biedt — en dat de organisaties die dit goed hebben ingericht, niet meer hoeven te gokken welke kaart ze moeten roepen.