Cybersecurity is een slagveld en naarmate het digitale landschap verandert, veranderen ook de tactieken van kwaadwillenden. Een strategie om je verdediging te versterken en kwetsbaarheden te identificeren is red teaming.

Red teaming is van vitaal belang voor organisaties, omdat cyberdreigingen realistisch worden gesimuleerd en de beveiliging van technologie, personeel en infrastructuur volledig wordt geëvalueerd. Het identificeert zwakke plekken, test de reactie op incidenten en bereid je voor op geavanceerde aanvallen. Hierdoor kunnen interne verdedigers en gesimuleerde tegenstanders voortdurend verbeteren en van elkaar leren. De opgedane inzichten ondersteunen de strategische besluitvorming en zorgen ervoor dat organisaties weerbaar blijven tegen cyberdreigingen.

In dit artikel gaan we in op red teaming, de voordelen, de stappen die hierbij komen kijken en continuous automated red teaming.

Wat is een red team?

In cybersecurity is een red team niet zomaar een groep experts; het bootst strategisch de tactieken van echte cyberaanvallers na om de bestendigheid van een organisatie te beoordelen. Red teaming is ontstaan uit militaire simulaties en is nu van cruciaal belang voor organisaties die zich verdedigen tegen verschillende cyberdreigingen. Het red team bestaat uit hoogopgeleide professionals op het gebied van cybersecurity en opereert onafhankelijk, vaak extern ingehuurd voor een onpartijdige evaluatie.

Het belangrijkste doel van het red team is om cyberdreigingen uit de echte wereld op realistische wijze te imiteren. Ze maken gebruik van verschillende tactieken, die de methodologieën van kwaadwillenden weerspiegelen, van social engineering en phishing tot het uitbuiten van technologische kwetsbaarheden en het onderzoeken van fysieke security. In tegenstelling tot pentesten worden red team-oefeningen uitgevoerd zonder waarschuwing aan het interne security team, zodat het reactievermogen van de organisatie op een onverwachte cyberaanval echt kan worden gemeten.

In de basis dient een red team als een gesimuleerde tegenstander, die de security van een organisatie meedogenloos test. Door de denkwijze van externe dreigers over te nemen, biedt het red team onschatbare inzichten in het identificeren van kwetsbaarheden en het evalueren van het reactievermogen van een organisatie.

Voordelen van red teaming

Waarom je organisatie onderwerpen aan red team testing? De voordelen zijn legio. Deze aanpak biedt een uitgebreide beoordeling van je cybersecurity en geeft inzicht in kwetsbaarheden op verschillende gebieden. Red teaming gaat verder dan technologie, het onderzoekt de kwetsbaarheden van personeel en infrastructuur en bereidt je verdedigingsteam voor op scenario's in de echte wereld.

- Integrale beoordeling van security: Het biedt een uitgebreide evaluatie van cybersecurity door echte dreigingen te simuleren, waaronder social engineering en fysieke beveiliging, en biedt een realistisch beeld van kwetsbaarheden.

- Identificatie van kwetsbaarheden: Het brengt zowel technische als niet-technische kwetsbaarheden aan het licht en biedt organisaties inzicht in zwakke plekken in technologie, personeel en infrastructuur.

- Testen van de reactie op incidenten: Red team testing evalueert incidentresponsprocedures, waarbij het interne security team (blue team) wordt uitgedaagd om gesimuleerde cyberdreigingen te detecteren en erop te reageren, waarbij responscapaciteiten worden geïdentificeerd en verbeterd.

- Realistische dreigingsscenario's: Er worden advanced persistent threats (APT's) nagebootst, waardoor een realistisch bedreigingsscenario ontstaat dat organisaties meer inzicht geeft in hun beveiligingspositie tegen geavanceerde cyberaanvallen.

Begrijp de verschillen: Red team, blue team, en purple team

In cybersecurity werken gespecialiseerde teams samen om de verdediging van een organisatie te versterken. Laten we eens kijken naar de kenmerken van red teams, blue teams en de aanpak van het samenwerkende purple team.

Red team

Een red team fungeert als een gesimuleerde tegenstander die geavanceerde cyberaanvallen uitvoert om kwetsbaarheden in de security infrastructuur van een organisatie te identificeren. Het team, dat bestaat uit ervaren security professionals, voert onafhankelijke assessments uit en bootst dreigingen uit de echte wereld na zonder dat het blue team daarvan op de hoogte is.

Blue team

Het blue team fungeert daarentegen als de interne verdediger van de organisatie en is verantwoordelijk voor de bescherming van netwerken, systemen en applicaties. Onbewust van de simulaties van het red team, bewaakt, detecteert en reageert het blue team op gesimuleerde aanvallen, waarbij het realtime verdedigingscapaciteiten laat zien.

Purple team

Een purple team overbrugt de kloof tussen het red en blue team en bevordert de samenwerking voor een meer holistische benadering van security. In scenario's waarin het blue team op de hoogte is van simulaties van het red team, werken ze samen in een purple team. Deze coöperatieve instelling stimuleert efficiënte communicatie en kennisdeling tussen offensieve en defensieve security teams, waardoor de algemene veerkracht van cybersecurity wordt vergroot.

Hoe werkt een red team?

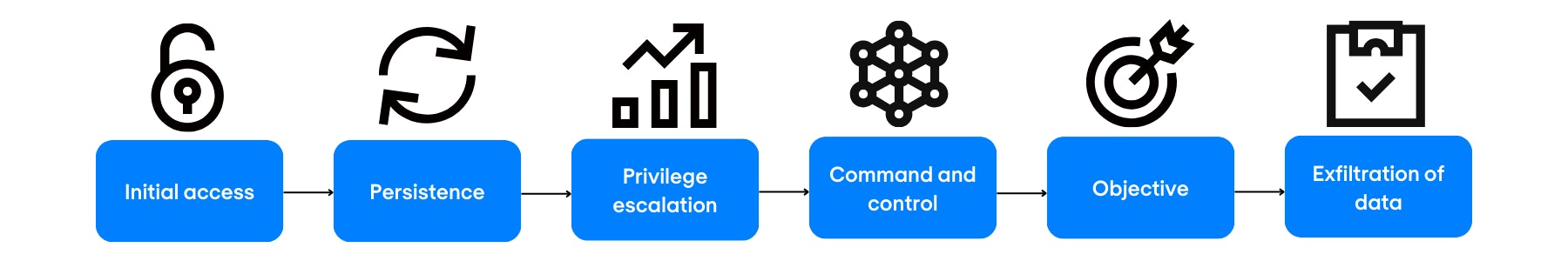

Red teaming is een strategische en methodische aanpak om cyberdreigingen uit de echte wereld te simuleren. Het proces volgt meestal een keten van stadia, waaronder initiële toegang, vasthoudendheid, escalatie van rechten, bevel en controle, het bereiken van doelen en het exfiltreren van gegevens. Geïnspireerd door threat intelligence rapporten of actuele trends bootst het red team specifieke dreigingsactoren na, waarbij hun tactieken, technieken en procedures (TTP's) worden aangepast aan de context van de organisatie.

Tijdens een aanval probeert het red team toegang te krijgen tot vooraf bepaalde doelen, zoals gevoelige gegevens of kritieke systemen. Hiervoor worden verschillende tactieken gebruikt, waaronder social engineering, penetratietesten van applicaties, netwerksniffing en fysieke beveiligingstesten. Het blauwe team, dat niet op de hoogte is van de lopende simulatie, heeft als taak de organisatie te verdedigen tegen deze gesimuleerde aanvallen. Door deze dynamische interactie leren beide teams van elkaar, waarbij het red team kwetsbaarheden blootlegt en het blue team zijn detectie- en reactievermogen aanscherpt. Het uiteindelijke doel is om organisaties bruikbare inzichten te geven in hun cybersecurity en hen beter in staat te stellen om geavanceerde cyberdreigingen te verijdelen.

Red teaming in OT

Red teaming in Operationele Technologie (OT) omgevingen is een specialistische werkwijze gericht op het beoordelen van de beveiliging van kritieke infrastructuur, industriële besturingssystemen (ICS) en andere OT-middelen. OT-omgevingen, waaronder sectoren als energie, productie en nutsbedrijven, hebben te maken met unieke uitdagingen vanwege hun onderling verbonden karakter en hun afhankelijkheid van industriële besturingssystemen.

Bij OT red teaming gaat de aandacht verder dan traditionele cybersecurity beoordelingen. Het gaat om het simuleren van geavanceerde cyberaanvallen op OT-systemen, zoals SCADA-systemen (Supervisory Control and Data Acquisition), PLC's (Programmable Logic Controllers) en andere componenten die cruciaal zijn voor industriële processen. Het doel is om kwetsbaarheden te identificeren, de veerkracht van OT-security verdedigingen te evalueren en de algehele cybersecurity houding te verbeteren.

Continuous Automated Red Teaming (CART)

Continuous Automated Red Teaming (CART) is een geavanceerde aanpak op het gebied van cybersecurity die een revolutie teweegbrengt in de manier waarop organisaties hun digitale verdediging versterken. In het steeds veranderende landschap van cyberdreigingen biedt CART een proactieve en geautomatiseerde oplossing om gelijke tred te houden met de tactieken van tegenstanders, zodat de beveiligingsinfrastructuur van een organisatie voortdurend en dynamisch wordt geëvalueerd.

CART maakt gebruik van geautomatiseerde tools en geavanceerde technologieën om aanhoudende cyberdreigingen voortdurend te simuleren. In tegenstelling tot traditionele red teams, die periodiek opereren, biedt CART een voortdurende beoordeling, waardoor organisaties zich snel kunnen aanpassen aan nieuwe risico's. Deze aanpak sluit aan bij de heersende filosofie dat cybersecurity geen eenmalige gebeurtenis is, maar een continu proces van verfijning en verbetering. Door CART te integreren in hun cybersecurity-strategie kunnen bedrijven een veerkrachtig verdedigingsmechanisme opzetten dat wendbaar blijft en reageert op veranderende dreigingen, waardoor uiteindelijk hun digitale landschap wordt versterkt tegen mogelijke inbreuken.

De volgende stap

Een red team-oefening gaat verder dan een routinematige evaluatie van de security; het is een strategisch initiatief om de cyberweerbaarheid van je organisatie te versterken. Terwijl je kwetsbaarheden blootlegt en je inzicht in potentiële dreigingen vergroot, worden de verkregen inzichten van onschatbare waarde voor het vormgeven van gerichte verbeteringen van de security.

Bij Nomios begrijpen we het strategische belang van deze inzichten. Door gebruik te maken van onze deskundigheid op het gebied van red teaming en een breed scala aan cybersecurity oplossingen, staan we klaar om je te begeleiden bij het versterken van het digitale landschap van je organisatie. Als je graag wilt ontdekken hoe Nomios een security-oplossing op maat kan maken die voldoet aan jouw specifieke behoeften, nodigen we je uit om contact met ons op te nemen. Neem de volgende stap naar het bouwen van robuuste cybersecurity verdedigingen en het verzekeren van de voortdurende beveiliging van jouw organisatie.

Ons team staat voor je klaar

Wil je meer weten over dit onderwerp? Laat een bericht of je nummer achter en we bellen je terug. We helpen je graag verder.